EN BREF

- Le Figaro a visité le pôle judiciaire de la Gendarmerie nationale

- 600 experts contribuent aux enquêtes grâce aux nouvelles technologies

- Elle héberge également un centre de lutte contre la criminalité en ligne

On pouvait s’attendre à des lunettes bioniques ou à un uniforme truffé d’objets connectés, façon Robocop ou Inspecteur Gadget. Malgré son surnom, le «cybergendarme» ressemble à n’importe quel autre de ses confrères en uniforme bleu. Le pôle judiciaire de la Gendarmerie nationale (PJGN) regroupe presque 600 scientifiques et enquêteurs utilisant les nouvelles technologies pour épauler leurs collègues sur les cas les plus complexes. Ils traquent aussi bien les méfaits en ligne que les criminels s’aidant d’appareils électroniques ou du Web.

● Prévoir un crime grâce à l’analyse de données

Si certains membres du PJGN se décrivent volontiers comme les «Experts» de la gendarmerie, tous ne goûtent pas aux références à la culture populaire. «Notre travail n’a rien à voir avec Minority Report!» prévient le lieutenant-colonel Patrick Perrot. Ce dernier est en charge du service central de renseignement criminel (SCRC), spécialisé dans l’analyse prédictive. Les gendarmes s’aident des données recueillies lors de précédentes enquêtes ou disponibles en open source afin de prévoir d’éventuels crimes. Un cambriolage aura plus de chance d’avoir lieu avec une météo clémente que dans des périodes de grand froid. Le SCRC peut aussi utiliser l’analyse de texte après des dépositions, pour repérer les mots les plus souvent utilisés par les protagonistes de l’affaire et donner des pistes aux enquêteurs. «L’analyse de données est une mécanique, elle vient accompagner le processus de décision», explique le gendarme. «Ce n’est pas comme la météo, on espère que nos prévisions seront fausses!»

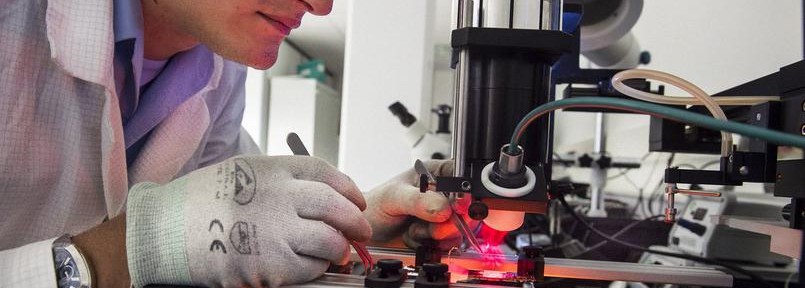

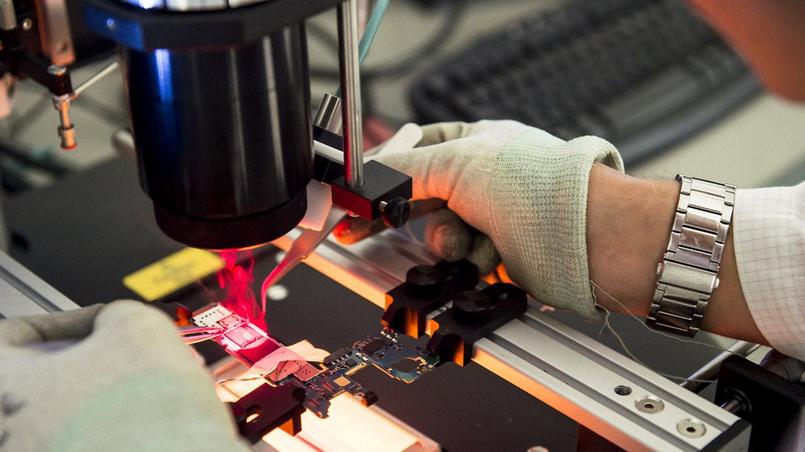

● Réparer un smartphone pour retrouver un SMS effacé

Une vingtaine de gendarmes, ingénieurs pour la plupart, sont chargés d’extraire les données des appareils électroniques récupérés dans le cadre d’enquêtes: smartphone, ordinateur, disque dur, clé USB, GPS… Toute machine doit pouvoir être réparée, ouverte ou modifiée afin de livrer ses secrets. Il peut s’agir d’un SMS effacé, d’une date et d’un lieu de connexion ou d’une photo.

Dans le cas où les données sont chiffrées, et en théorie illisibles pour qui ne possède pas de clé de déchiffrement, les gendarmes ont recours à des logiciels spécialisés et à la force d’analyse d’une quarantaine d’ordinateurs. Cette thématique est sensible depuis les attentats qui ont touché la France en 2015. Le procureur de Paris, François Molins, a reproché aux fabricants de smartphones d’entraver les enquêtes de police en proposant des options de chiffrement. Sur les iPhone utilisant les dernières versions du système d’exploitation d’Apple (à partir d’iOS8), elle est appliquée par défaut. Ce n’est pas le cas pour Android, où il s’agit encore d’une option. Des applications de messagerie proposent également de communiquer de manière chiffrée. «Cela nous pose de plus en plus de problèmes, mais les cas restent rares», tempère le commandant Frédéric Rubens, du IRCGN (Institut de Recherche Criminelle de la Gendarmerie Nationale). «Il est normal qu’une personne cherche à protéger ses données et sa vie privée. Mais il est quand même rageant que ce genre de technologies soient utilisées à mauvais escient.»

● Surveiller l’apologie du terrorisme dans un jeu vidéo en ligne

Pédopornographie, apologie au terrorisme, escroquerie en ligne… Les personnes surveillées par le centre de lutte contre les criminalités numériques (C3N) utilisent le Web à mauvais escient, mais avec une certaine créativité. «J’ai déjà vu une personne déplacer des objets dans un jeu vidéo pour écrire ‘vive Daech, à mort Paris’», se souvient le colonel Nicolas Duvinage. Il est le chef de cette division, qui occupe une trentaine de personnes à Pontoise et 2000 enquêteurs spécialisés partout en France, appelés «CyberGend». Leur première tâche est de recevoir les plaintes des citoyens en rapport avec des délits en ligne. «La plupart des dépositions concernent des escroqueries», précise le colonel Nicolas Duvinage. «Nous enquêtons aussi des cas de piratage de sites Internet.»

Le deuxième but du C3N est de parcourir le Web afin de repérer des contenus illégaux ou obtenir des renseignements criminels. «Un peu comme si on était la BAC d’Internet», résume le colonel Nicolas Duvinage. Réseaux sociaux, sites Internet ou même jeux vidéo en ligne (Clash of Clans, PSN…) sont examinés pour repérer les contenus problématiques. Avant, la gendarmerie se spécialisait dans la lutte contre la pédopornographie en ligne. Elle gère le centre national d’images pédopornographies (CNAIP), en collaboration avec la Police nationale. Mais elle enquête désormais sur d’autres sujets, notamment l’apologie du terrorisme, devenue une priorité depuis les attentats de 2015. «Nous nous aidons beaucoup des plaintes déposées en gendarmerie, par exemple une personne qui aurait vu l’un de ses contacts publier un message choquant», explique le colonel. «Nous parcourons aussi le Web grâce à des logiciels spécialisés ou nos connaissances personnelles. On a même acheté un PS4 au bureau juste pour nos enquêtes!»

Le C3N collabore avec la police dans le cadre de ses recherches, notamment via Pharos, la plateforme officielle de signalement des contenus illégaux. Cette dernière est hébergée par la Police judiciaire, mais emploie aussi des gendarmes. «Lorsque nous enquêtons sur un contenu spécifique, nous les prévenons pour ne pas travailler sur les mêmes sujets», explique le colonel Nicolas Duvinage. La Gendarmerie collabore aussi avec la plupart des grands acteurs du Web, par exemple pour leur demander le retrait d’un contenu ou recevoir des informations sur un utilisateur précis. Avec plus ou moins de facilité. «Nous sommes heureux de notre collaboration avec Twitter, qui a beaucoup fait d’efforts en la matière», précise le colonel Nicolas Duvinage. «En revanche, c’est beaucoup plus compliqué avec Archive.org, qui héberge de nombreux contenus djihadistes. Ils refusent systématiquement nos demandes et vont même prévenir les utilisateurs sur lesquels nous enquêtons.»

● Empêcher le piratage de votre voiture connectée

Une voiture connectée peut être piratée comme un ordinateur, mais avec des conséquences bien plus graves pour ses utilisateurs. C’est sur ce constat un peu alarmiste que la Gendarmerie s’est dotée, en 2015, d’un Observatoire central des systèmes de transports intelligents (OCSTI). Son but est de repérer toutes les vulnérabilités possibles et d’y sensibiliser les constructeurs: prise OBD ou bluetooth, montre connectée, valise de diagnostic d’un garagiste … De nombreux éléments peuvent déjà être exploités pour maquiller un véhicule, perturber son fonctionnement, voire en prendre le contrôle. «On veut inciter les automobilistes à mieux protéger leur ordinateur à quatre roues», résume le colonel Franck Marescal, en charge de l’OCSTI. «Il y a plus de lignes de code dans une voiture connectée que dans Windows 10!»